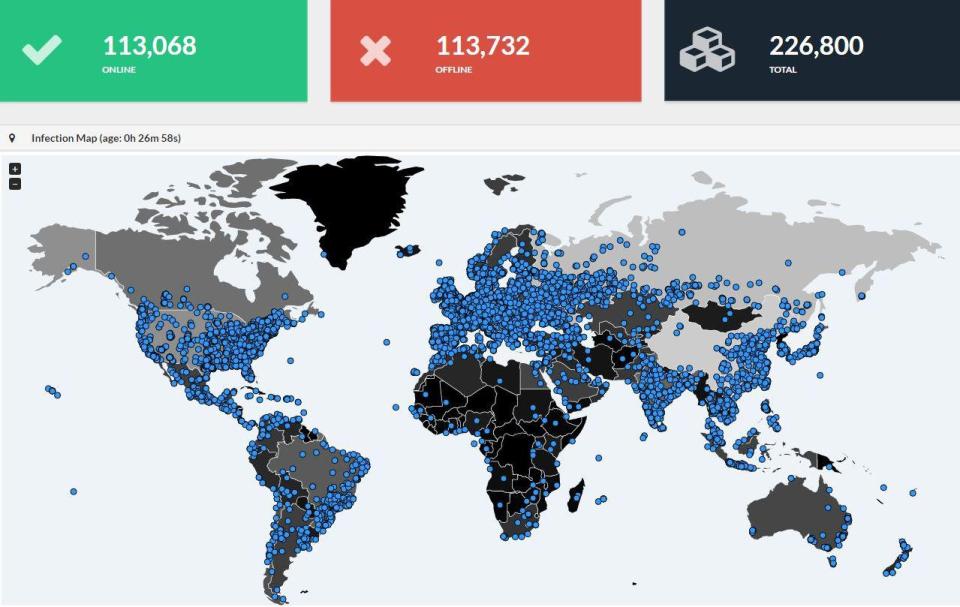

Wystarczył niespełna tydzień by cały świat zadrżał w posadach. Sparaliżowane lotniska, szpitale, banki, małe i wielkie firmy. To nie skutek wielkiej wojny czy kataklizmu. Do tego wystarczyło kilkadziesiąt linijek kodu i pewne niedopatrzenie producenta systemów operacyjnych. Efekt? Zablokowane szyfrem ponad 300 tysięcy komputerów w 150 krajach, w tym u takich gigantów jak Deutsche Bahn, FedEx czy Brytyjska Służba Zdrowia. O wirusie komputerowym szyfrującym dyski, nazwanego WannaCry powiedziano już wiele. Jego szczyt skuteczności powoli przemija, lecz ci którzy padli jego ofiarą liczą straty czasem w milionach euro. Wiele mniejszych firm zbankrutowało lub otarło się o bankructwo. I bynajmniej to wcale nie koniec – luka którą wykorzystywał została upubliczniona i teraz każdy domorosły twórca wirusów może uzbroić je w tą metodę. Co godzine do sieci trafiają więc klony WannaCry i niebawem będą liczone tysiącami.

Nie jest to jednak zła wola hakerów. Wg. raportu IBM Security ponad 70 % firm zaatakowanych wirusem szyfrującym zapłaciło przynajmniej 10 tysięcy dolarów okupu za odszyfrowanie. Jest to więc intratny biznes. Wg. danych TrendMicro – w ciągu jednego roku liczba wirusów szyfrujących zwiększyła się o 752 %. To prawdziwa plaga. I zarazem początek.

WannaCry obnażył też kolejną przykrą prawdę. Wiele renomowanych antywirusów nie poradziło sobie z tym atakiem. Trudno bowiem przypuszczać by wielkie instytucje i firmy które padły jego ofiarą, korzystały z rozwiązań o słabej reputacji i słabych wynikach w testach. Czy to oznacza, że nie ma obrony przed takim atakiem? Niekoniecznie!

Po prostu niektóre rozwiązania są słabo przystosowane, by radzić sobie z wirusami szyfrującymi. Wirusy te są bowiem na tyle specyficzne, że nie wystarczy dobry detektor, analiza behawioralna czy ochrona sygnaturowa. Cały szkopuł polega na tym, by nie dopuścić takiego wirusa do zasobów, gdyż ich zaszyfrowanie jest nieodwracalne. To wymaga bardzo skutecznej i dostosowanej ochrony proaktywnej, również (nie bójmy się tego powiedzieć) takiej, która uchroni „użytkowników przed nimi samymi. Taką ochronę posiada antywirus Comodo IT & Security Manager. To rozwiązanie nie tylko poradziło sobie z WannaCry, ale też już wcześniej znane było z oparcia się choćby FinSpy. Ochrona proaktywna Comodo uznawana jest za jedną z najskuteczniejszych na rynku. Dzięki połączeniu technologii automatycznego wirtualizowania podejrzanych obiektów w tzw. „piaskownicy”, modułu HIPS będącego inteligentnym nadzorcą pilnującym, by szkodliwe czy niezaufane obiekty nie przedarły się do oryginalnych zasobów, a także firewalla blokującego ataki sieciowe, udało się stworzyć trzon z potrójnej gardy, niepenetrowalnej nawet przez narzędzia CIA. Trzon wspierany również przez wiele innych mechanizmów m. in. webfilter, autoryzację urządzeń peryferyjnych, czy ochronę serwerów. Poniżej znajdziesz filmy, udowadniające skuteczność Comodo w starciu z wirusami szyfrującymi, w tym z WannaCry.

Tymczasem twórcy WannaCry, za którego podejrzewa się już potężną hakerską grupę Lazarus (powiązaną najprawdopodobniej z koreańskim reżimem) w zaciszu tworzy kolejną „cyfrową broń masowego rażenia”. Kwestią czasu jest ponowny atak tego kalibru. Dlaczego więc używać niepewnych rozwiązań, skoro te które stawia od lat trwały i skuteczny opór najgroźniejszym wirusom zero-day, jest dostępne od roku również w Polsce? Przemyśl to, a jeśli zgodzisz się z nami, to skontaktuj się i dowiedz się więcej.